El martes se ha produjo un nuevo ataque de ‘ransomware’ que ha paralizado grandes empresas en todo el mundo. Este ataque masivo se ha realizado con una variante nueva de la familia de Ransomware GoldenEye.

Esta familia se caracteriza por cifrar además de los ficheros del equipo, el MBR cuando tiene permisos, con lo que bloquea el acceso completo al equipo. Una réplica del temido WannaCry que se expandió globalmente hace poco más de un mes.

Esta versión del malware se distribuye como una DLL con un EXPORT, que se llama con un parámetro que cambia por muestra para comenzar el proceso de cifrado en el equipo. Cuando se ejecuta, cifra determinados archivos en las unidades del sistema comprometido, a su vez si tiene permisos de administrador también cifra el sector de arranque del sistema impidiendo el acceso al equipo a menos que se introduzca una clave de acceso que descifra el sistema. Esa clave se presupone que es entregada una vez realizado el pago del secuestro.

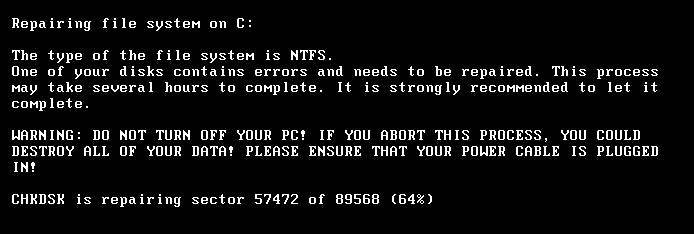

Al reiniciar el equipo, el GoldenEye muestra una ventana falsa indicando que se está solucionando un problema de disco.

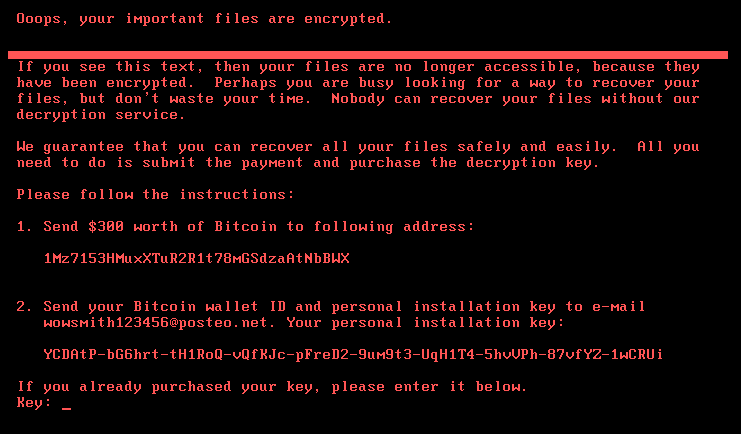

Posteriormente, muestra la ventana de petición de rescate.

Modo de propagación

En el informe técnico de PandaLabs puedes acceder a toda la información técnica del nuevo Ransomware. El malware utiliza diferentes técnicas para el método de entrada y para la propagación por parque:

- Un ataque contra el sistema de actualización del producto MeDoc muy usado en Ucrania (País seriamente afectado por este incidente)

- ETERNALBLUE: Esta variante de malware incorpora código para realizar la explotación de la vulnerabilidad publicada por Microsoft el día 14 de marzo descrita en el boletín MS17-010

- PSEXEC: Incorpora la ejecución remota dentro del parque usando el comando PSEXEC

- WMI: Incorpora la ejecución remota dentro del parque usando el comando WMIC

Lista de ficheros relacionados

7e37ab34ecdcc3e77e24522ddfd4852d

71b6a493388e7d0b40c83ce903bc6b04

Consejos y Recomendaciones

- Desconfía de documentos que lleguen por correo de remitentes no confiables. Analiza todos los correos electrónicos entrantes y salientes para detectar amenazas y filtra los ejecutables para evitar que lleguen a los usuarios finales.

- Mantén el parque siempre actualizado, tanto los sistemas operativos, software y firmware en todos los dispositivos.

- En este caso como se ha detectado el uso del ETERNALBLUE recomendamos asegurar que el parche https://technet.microsoft.com/en-us/ library/security/ms17-010.aspx esté aplicado en todos los equipos del parque.

- Confía solo en la mejor protección de tipo Next-generation Endpoint Protection como Adaptive Defense y Adaptive Defense 360.

- Si ya eres cliente de Adaptive Defense y, en caso de nuevos ataques masivos, establecer el modo Lock en Adaptive Defense: ejecuta solo procesos clasificados como confiables por Panda Security.

- Haz copias de seguridad periódica de los datos y asegúrate de que funcionan y no estén conectadas a la red.

Estar preparado marca la diferencia entre ser víctima y no serlo

Gracias a las tecnologías avanzadas de Adaptive Defense ninguno de nuestros clientes ha sido afectado por este ataque.

Una vez más, el nuevo modelo de seguridad de Panda Security basado en lógica contextual generada gracias técnicas de machine learning para revelar patrones de comportamiento malicioso y generar acciones de ciberdefensa avanzada contra amenazas conocidas y desconocidas ha evitado el ataque. Junto con la capacidad de registrar y clasificar absolutamente todos los procesos que se ejecutan en el endpoint, nos ofrece una visión extremadamente detallada de todo lo que ocurre en el parque informático.

Adaptive Defense detiene lo que otros ni siquiera ven. Visibilidad total, control absoluto.

Seguiremos ampliando la información.