Kaspersky ha detectado sofisticados intentos de ataque dirigidos a engañar al equipo financiero de una organización para que pague facturas fraudulentas. Se enviaron correos electrónicos que imitaban la correspondencia entre el CEO de la organización y empresas contratistas, con el objetivo de convencer al departamento financiero de realizar pagos urgentes por supuestos «servicios de consultoría». Estos intentos de ataque evidencian una preocupante tendencia de ciberdelincuencia que falsifica identidades ejecutivas para aprovecharse de la confianza dentro del ámbito corporativo.

Los ataques analizados por Kaspersky son ejemplos de lo que se conoce como “business email compromise” (BEC), o compromiso del correo electrónico empresarial. Por lo general, estos ataques se realizan en nombre de un representante directivo de la empresa comprometida. Es importante destacar que, en todos los casos analizados, los remitentes eran falsos: las direcciones reales desde las que se enviaban los correos no tenían ninguna relación con los nombres de remitente que aparecían visualmente. Estas técnicas se utilizaban para convencer a las víctimas de que los correos eran legítimos.

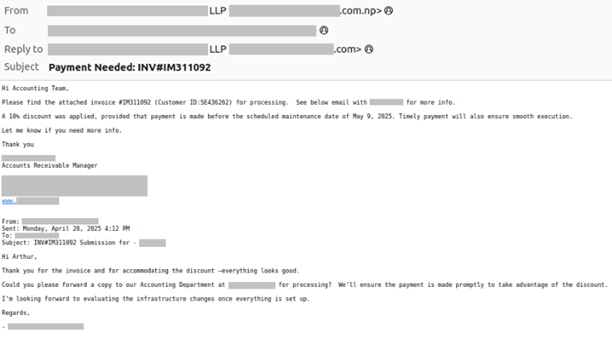

Algunos de los incidentes involucraban correos que imitaban la correspondencia entre el CEO de la empresa y un supuesto bufete de abogados contratista, instando al departamento financiero a pagar una factura falsa adjunta. La correspondencia falsa con el CEO de la empresa víctima se utilizaba como “prueba” de que la solicitud de pago era legítima. En este ataque, el nombre de la empresa ficticia aparecía únicamente en el campo del nombre del remitente, mientras que la dirección de correo real era distinta y variaba de un correo a otro.

Uno de los correos electrónicos fraudulentos

Otros incidentes mostraban correos similares que imitaban la comunicación entre el CEO y empresas contratistas para solicitar el pago urgente de una factura falsa, aunque en este caso la factura no estaba adjunta.

Este tipo de fraude no es aislado. En 2024, el Instituto Nacional de Ciberseguridad (INCIBE) gestionó más de 21.500 incidentes relacionados con phishing por correo electrónico en España, muchos de los cuales respondían a campañas de suplantación de identidad como las descritas. Dentro de estas, los ataques de tipo BEC o whaling, en los que los delincuentes se hacen pasar por altos ejecutivos como el CEO, representan una modalidad cada vez más común, especialmente contra departamentos financieros y administrativos de empresas. El fraude por correo está ya entre las principales ciberamenazas registradas, con más de 38.000 casos de fraude online reportados oficialmente en el último año según INCIBE.

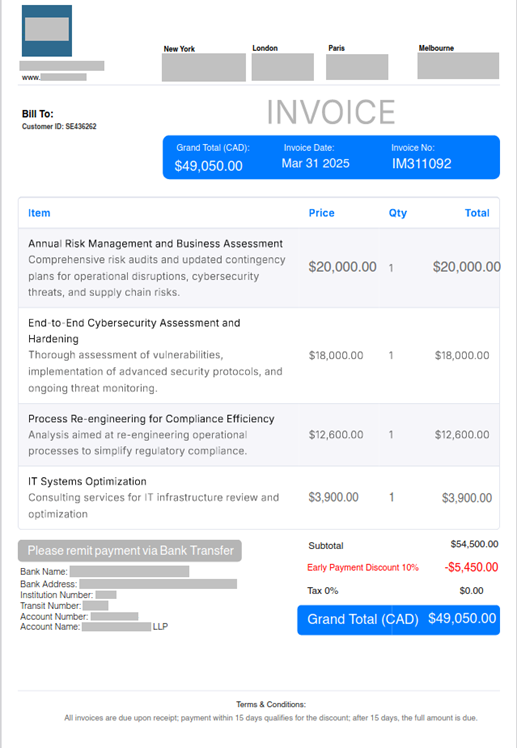

Ejemplo de factura fraudulenta

“Este ataque destaca por su meticulosa atención al detalle y por aprovechar relaciones de confianza. Al fabricar hilos de correo convincentes e imitar a ejecutivos de alto nivel, los atacantes apuestan a que los empleados no cuestionarán solicitudes que parecen auténticas. Las empresas deben priorizar la capacitación de los empleados y contar con sistemas sólidos de verificación de correos electrónicos para hacer frente a estas amenazas en evolución”, comentó Anna Lazaricheva, analista de spam en Kaspersky.

Cómo evityar ataques de business email compromise

- Revisa la dirección de correo del remitente y no confíes únicamente en el nombre que se muestra, ya que la dirección real puede no tener relación alguna con la persona o empresa que supuestamente envía el mensaje.

- Abre correos electrónicos y haz clic en enlaces solo si tienes la certeza de que el remitente es de confianza; verifica que la dirección de correo sea legítima.

- Si el remitente es legítimo, pero el contenido del mensaje resulta extraño, conviene verificarlo mediante otro canal de comunicación.

- Revisa cuidadosamente las letras de la URL si se sospecha que se trata de una página de phishing. Podría contener errores difíciles de notar a simple vista, como un 1 en lugar de una I o un 0 en lugar de una O.

- Utiliza una solución de seguridad de confianza al navegar por la web.

Te puede interesar

- El timo del CEO: los cibercriminales sacan partido del teletrabajo para lanzar ataques de Business Email Compromise

- 10 consejos profesionales imprescindibles para que toda empresa cuente con la mejor defensa posible contra el ciberfraude

- Análisis de las estafas por correo electrónico más costosas para las empresas