GitGuardian ha publicado hoy la quinta edición de su informe “State of Secrets Sprawl” (“Estado de la propagación de credenciales”), que analiza cómo la adopción masiva de la IA ha transformado el desarrollo de software y acelerado la exposición de identidades y contraseñas no humanas (NHI) tanto en sistemas públicos como internos.

La exposición de credenciales crece de forma exponencial y las medidas para solucionarlo no se quedan atrás con respecto al rápido crecimiento del desarrollo del software.

El año en que el software cambió para siempre

En 2025, la adopción de la IA marcó un antes y un después en el desarrollo de software:

- Los commits públicos crecieron un 43% interanual, el doble que en años anteriores.

- Desde 2021, el número de credenciales expuestas aumentó aproximadamente 1,6 veces más rápido que el número de desarrolladores activos.

- Las tasas de filtración de credenciales en el código asistido por IA fueron, en promedio a lo largo del año, aproximadamente el doble que la media de referencia de GitHub.

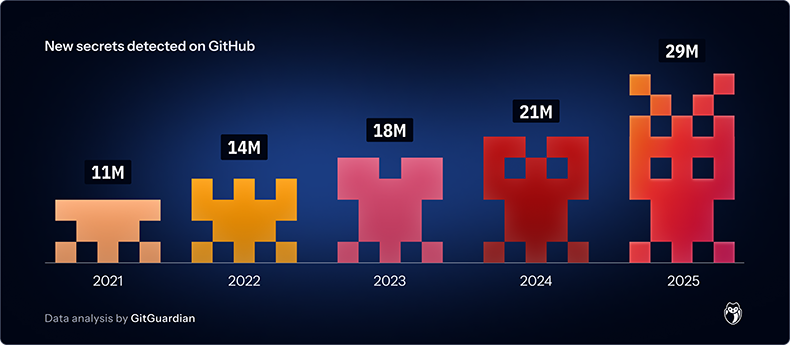

En conjunto, el aumento de las nuevas credenciales expuestas es de un 34% interanual, cerca de 29 millones detectadas en total, el mayor incremento anual registrado hasta la fecha.

Nueve conclusiones para los CISOs que protegen identidades no humanas (NHI)

Las credenciales expuestas siguen siendo una de las principales causas de brechas de seguridad. En 2025, la IA aceleró el desarrollo de software y multiplicó el número de tokens, claves e identidades de servicio presentes en las infraestructuras modernas, mientras que los mecanismos de control y gestión no evolucionaron al mismo ritmo.

El uso de asistentes de IA genera nuevos riesgos asociados a las credenciales

- Los commits asistidos por Claude Code filtraron credenciales en aproximadamente un 3,2%, el doble de la tasa de referencia. La programación asistida por IA ha democratizado el desarrollo de software, permitiendo a desarrolladores sin formación específica crear aplicaciones con rapidez. Sin embargo, esta accesibilidad conlleva una brecha en materia de seguridad: los desarrolladores con menos experiencia pueden carecer de conciencia sobre seguridad, ignorar las advertencias de la IA o incluso indicar explícitamente a las herramientas que incluyan información sensible. Estas filtraciones de credenciales pueden responder, en última instancia, a errores humanos, y no únicamente a fallos de la IA.

- Las filtraciones relacionadas con servicios de IA son las que más crecen: aumentaron un 81% interanual, superando los 1,27 millones. Además, son más difíciles de detectar, ya que a menudo quedan fuera de las protecciones diseñadas para los flujos tradicionales de desarrollo.

- También está surgiendo un nuevo riesgo en las configuraciones MCP. La documentación de estos servidores suele recomendar incluir credenciales directamente en archivos de configuración, en lugar de utilizar métodos de autenticación más seguros desde el cliente. Esta práctica contribuyó a la exposición de más de 24.000 credenciales únicas en los archivos analizados.

La IA amplía la superficie de ataque casi de inmediato

- Los repositorios internos siguen siendo la principal fuente de exposición. De hecho, tienen aproximadamente seis veces más probabilidades de contener credenciales incrustadas en el código que los repositorios públicos.

- El problema, además, ya no se limita al código. Cerca del 28% de los incidentes se originan en filtraciones dentro de herramientas de colaboración y productividad, donde los accesos pueden quedar visibles para más personas, automatizaciones o agentes de IA.

- Los propios equipos de desarrollo pasan a formar parte del perímetro de seguridad. A medida que los agentes de IA obtienen mayor acceso local —a editores, terminales, archivos o almacenes de credenciales—, ataques como la inyección de instrucciones maliciosas o los de cadena de suministro (como Shai-Hulud) pueden convertir credenciales locales en un riesgo para toda la organización.

El sector arrastra déficits estructurales en seguridad y necesita mejorar la gestión de identidades no humanas.

- Las credenciales de larga duración siguen siendo la norma. De hecho, cerca del 60% de las infracciones de seguridad están relacionadas con accesos permanentes. Esto demuestra que la adopción de accesos temporales y con privilegios mínimos avanza más despacio de lo recomendable.

- Además, no siempre es fácil saber cuáles credenciales suponen un mayor riesgo. Casi el 46% de las credenciales consideradas críticas no pueden validarse automáticamente por parte de los proveedores. Por eso es necesario analizarlas en su contexto: dónde están almacenadas, cómo se utilizan, quién depende de ellas y si están protegidas en un gestor de credenciales. Solo así puede determinarse su nivel real de riesgo.

- La corrección del problema no está funcionando: el 64% de las credenciales válidas detectadas en 2022 siguen activas en 2026. En la mayoría de los casos, esto ocurre porque los equipos de seguridad no tienen procesos claros y eficaces para revocar de forma sistemática cualquier credencial filtrada.

GitGuardian considera que la próxima etapa de los programas de seguridad debe tratar las identidades no humanas como activos críticos, con políticas de gobierno específicas, contexto operativo y automatización de la respuesta tanto en el código como fuera de él.

Te puede interesar

- Nueva categoría en ciberseguridad: identidades no humanas y agentes de IA

- La Inteligencia Artificial también necesita seguridad: cómo proteger entornos corporativos distribuidos

- Cómo garantizar la seguridad de tus datos en la era de la Inteligencia Artificial